Installer Mozilla Firefox sur Windows 7 en quelques étapes simples

Un chiffre sec : plus de 250 millions d'utilisateurs actifs de Firefox…

Gestionnaire de mot de passe Google, vraiment fiable au quotidien ?

En 2025, une étude de la CNIL rapporte que plus de 60…

Comment changer le mot de passe wifi de votre freebox en quelques étapes simples

La sécurité de votre réseau wifi est primordiale pour protéger vos données…

PGP pour téléphone : sécuriser vos communications mobiles

Dans un monde où la cybercriminalité ne cesse de s'accroître, la sécurité…

Les experts à solliciter pour un transfert de données sécurisé

Les chiffres ne mentent pas : jamais les entreprises n'ont échangé autant…

Bloquer efficacement les appels publicitaires sur votre téléphone

Le téléphone sonne dans ton bureau.Vous décrochez, persuadé d'avoir affaire à un…

Comprendre la multiplication du virus et ses différentes étapes

Une plongée profonde dans la façon dont le nouveau coronavirus infecte les…

7 raisons pour lesquelles monespacesecuritas est un outil indispensable pour les utilisateurs

Dans l'ère numérique actuelle, la protection des données et la garantie de…

La sécurité informatique au cœur d’une protection vraiment efficace

On ne chiffre pas une vie privée à coups de firewalls. Pourtant,…

Windows Defender: meilleure protection antivirus ? Analyse complète

Windows Defender cristallise les débats en matière de protection antivirus. Longtemps considéré…

Identité numérique : conseils pour un nettoyage efficace

Une photo de soirée qui refait surface sur Google, c’est le coup…

Détection logiciel malveillant sur téléphone : comment identifier l’infection ?

La majorité des infections par logiciels malveillants sur téléphone surviennent après l'installation…

Détecter les appareils connectés à mon Wi-Fi : astuces et conseils de sécurité

Un réseau Wi-Fi domestique n'a rien d'un sanctuaire inviolable : il attire…

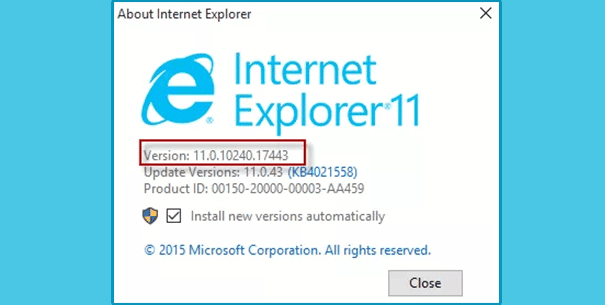

Pourquoi mettre à jour son ordinateur portable améliore vraiment ses performances

Un disque dur à l'agonie n'a besoin de personne pour transformer chaque…

Sécurité Google Cloud : évaluation des risques et mesures de protection

Certains choix de configuration sur Google Cloud, pensés comme sûrs, ouvrent pourtant…

Badge verisure : activation rapide et facile

Verisure est une entreprise de surveillance qui propose des systèmes d’alarme personnalisés…

Sauvegarde immuable : définition, avantages et fonctionnement

Avec l'essor des technologies numériques, la protection des données sensibles est devenue…

Webmail 44, la messagerie locale évoquée comme canal d’échanges sécurisé pour ses utilisateurs

Aucune obligation légale n'impose la création d'un nom de domaine distinct pour…

Adoptez les bons réflexes pour sécuriser votre compte webmail ac-lyon

Un compte mail compromis, c'est parfois une année scolaire bousculée, des centaines…

Les gestes quotidiens qui augmentent le risque d’attaque informatique

En 2020, la cybersécurité est aussi importante que jamais. Compte tenu des…

Stockage mots de passe Google : où les retrouver ? Explications et bonnes pratiques

Une seule faille dans la gestion des mots de passe suffit à…

Rendre invisible à une caméra : les secrets révélés pour y parvenir

Un matériau capable de dévier la lumière hors du spectre visible a…

Emploi analyste cybersécurité : quelle difficulté pour trouver ?

Un chiffre : 0,6 %. C'est le taux de chômage pour les…

Outils audit informatique : comment les choisir pour optimiser la sécurité ?

Un outil d'audit déployé sans adaptation spécifique peut générer plus de vulnérabilités…

Étapes processus d’authentification : comment ça se passe exactement ?

En 2023, 55 % des incidents de cybersécurité impliquaient un accès non…

Sécurité de l’information : découvrir ses trois facettes essentielles

Un système informatique peut rester opérationnel malgré une fuite massive de données.…

Créer un réseau privé : les étapes essentielles pour le réussir

L'erreur la plus courante consiste à négliger la segmentation du réseau dès…

Sécurité des documents : les enjeux du ‘besoin de savoir’ pour votre protection en ligne

Limiter l'accès aux informations sensibles ne repose pas uniquement sur des mots…

Installer un système de vidéosurveillance : les vrais avantages d’un expert

On n'improvise pas l'installation d'une vidéosurveillance. C'est une affaire de précision, de…

Sécurité de l’information : connaître les 3 piliers essentiels pour protéger vos données

Un système informatique peut tomber sans bruit, sans alarme, sans même qu'une…

Meilleur site formation cybersécurité en ligne : les experts statuent !

Plus de 3 000 offres d'emploi en cybersécurité restent non pourvues chaque…

Utilisation optimale du code HTTP 451 : Quand et comment l’appliquer ?

Le code HTTP 451 n’apparaît qu’en cas de contrainte légale. Son usage…

Comment changer le code d’un antivol Decathlon ?

Face au phénomène de vol de vélo qui est de plus en…

Antivirus : toujours utile en 2025 ? Pourquoi et comment choisir ?

Chaque année, les systèmes d’exploitation intègrent de nouveaux outils de sécurité, mais…

Sécurité informatique : les trois exigences clés pour un système sécurisé

Un système informatique, même doté des technologies les plus avancées, reste vulnérable…

Sécuriser le wifi : comprendre son niveau de protection et risques potentiels

Les connexions Wi-Fi domestiques affichent souvent un cadenas dans la liste des…

Récupérer Google Authenticator en cas de téléphone perdu : étapes essentielles à suivre

Perdre son téléphone peut rapidement devenir un cauchemar, surtout lorsqu'il contient des…

Les véritables dangers derrière les apps « gratuites » que vous testez

Face à l’explosion du nombre d’applications mobiles, beaucoup se laissent tenter par…

Activer l’authentification à deux facteurs : conseils et étapes clés à suivre

Laisser un mot de passe tout seul à la manœuvre, c’est tendre…

Couper le WiFi la nuit : pourquoi et comment le faire efficacement

La connexion WiFi omniprésente dans nos foyers peut avoir des répercussions inattendues…

Sécuriser votre compte Webmail Académie de Créteil : étapes essentielles

La sécurité de votre compte Webmail Académie de Créteil est fondamentale pour…

Les meilleures pratiques pour surfer en toute sécurité sur Internet

Alors que la cybercriminalité ne cesse de croître, assurer sa sécurité en…

Améliorer la sécurité et la gestion des risques dans l’ère numérique

Aujourd'hui, les entreprises sont confrontées à des défis de sécurité et de…

Vol à l’étalage : comprendre les risques et les solutions pour s’en prémunir

Le vol à l'étalage représente une menace constante pour les commerçants, impactant…

Quel est le rôle de la formation à la cybersécurité dans la prévention des erreurs humaines ?

L’ère numérique actuelle fait face à de nombreux défis et menaces permanents.…

Optimisez la gouvernance de votre cybersécurité grâce à un prestataire informatique spécialiste en infogérance

Dans le monde numérique d'aujourd'hui, la sécurité des données et des systèmes…

Ce à quoi vous devez veiller pour garantir votre cybersécurité

Dans le monde interconnecté d'aujourd'hui, la cybersécurité est plus importante que jamais.…

Cybersécurité en entreprise, trucs et astuces du quotidien

La cybersécurité a pour but de protéger les actifs numériques contre les…

Quelles sont les solutions pour lutter contre la cybercriminalité ?

La cybercriminalité est un fléau qui n’arrête pas de faire des dégâts.…

Guide d’achat caméra de surveillance IP

Les caméras à protocole Internet, également appelées caméras de surveillance IP ou…