Une seule faille dans la gestion des mots de passe suffit à compromettre l’accès à l’ensemble des services connectés. Le gestionnaire intégré de Google centralise ces identifiants, mais la localisation exacte de ces données et leur niveau de sécurisation restent souvent méconnus. L’utilisation de mots de passe forts ne garantit pas une protection totale sans un stockage adéquat et des habitudes rigoureuses. Les risques d’oubli, de fuite ou de piratage persistent, même avec les solutions automatisées les plus avancées.

Pourquoi la gestion des mots de passe est un enjeu fondamental aujourd’hui

Impossible d’y couper : pour chaque inscription, chaque application, un mot de passe s’impose. Ces fameuses chaînes de caractères gardent l’accès à nos comptes bancaires, nos espaces professionnels, nos réseaux sociaux, nos données les plus intimes. Un identifiant se retrouve exposé ou volé et, en un instant, c’est votre vie numérique qui chavire.

Les techniques d’attaque se raffinent et la menace s’adapte. Aujourd’hui, les cybercriminels disposent de tout un arsenal pour récupérer vos identifiants, parfois en silence, souvent en masse.

Voici les méthodes régulièrement employées pour subtiliser vos mots de passe :

- Force brute : test de toutes les combinaisons envisageables, jusqu’à tomber sur la bonne.

- Dictionnaire : emploi de listes de mots courants, de suites logiques ou de termes fréquemment utilisés.

- Rainbow table : exploitation de tables pré-calculées pour décoder le chiffrement.

Une faille, une imprudence, et des données peuvent s’évaporer, une identité peut être détournée, des comptes bancaires siphonnés. L’impact d’un piratage dépasse la simple réinitialisation de mot de passe : dossiers personnels exposés, informations revendues ou détournées, parfois sans bruit sur le dark web.

Rien ne remplace des mots de passe robustes : longs, complexes, renouvelés régulièrement. Oubliez les astuces de grand-mère. Cette discipline n’est plus réservée aux amateurs de cybersécurité, elle relève tout simplement du réflexe individuel pour préserver sa tranquillité numérique.

Où retrouver et consulter ses mots de passe enregistrés avec Google

Sur Chrome comme sur Android, Google propose un gestionnaire intégré. Il centralise les identifiants, conserve chaque mot de passe saisi lors d’une connexion, et synchronise l’ensemble entre vos appareils liés à votre compte Google.

Sur ordinateur, la démarche est limpide : ouvrez Chrome, cliquez sur le menu tout en haut à droite, accédez aux « Paramètres », puis à la rubrique « Saisie automatique ». Le « Gestionnaire de mots de passe » vous liste alors tous les identifiants enregistrés, après authentification.

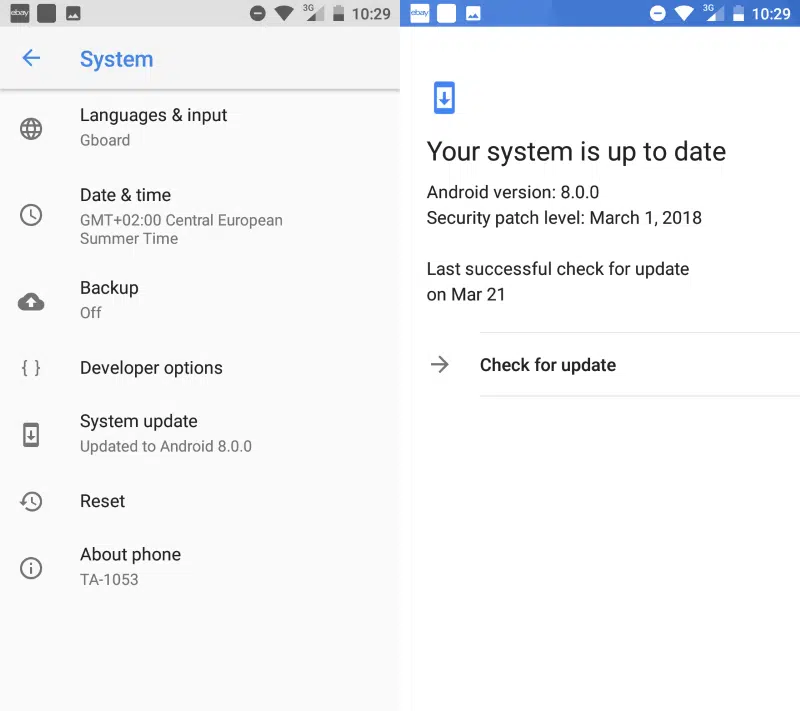

Sur un appareil Android, rendez-vous dans les paramètres, puis dans « Google », et enfin dans « Gérer votre compte Google > Sécurité ». Tout y est regroupé : mots de passe, mais aussi clés d’accès (passkeys) si vous avez déjà franchi le cap.

Une solution web permet également d’afficher tous les mots de passe synchronisés par Google, quel que soit le support d’origine. Cette centralisation rend la récupération bien plus fluide, notamment après le remplacement d’un téléphone ou d’un ordinateur, sans avoir à tout ressaisir.

Dans la foulée, le système déploie les passkeys, qui suppriment purement et simplement la saisie du mot de passe classique. Place à l’empreinte digitale, à la reconnaissance faciale ou au code PIN. Plus simple, plus rapide, et un cran au-dessus côté sécurité.

Gestionnaires de mots de passe : des alliés pour votre sécurité numérique

Faire confiance à un gestionnaire dédié, c’est changer de catégorie : on passe du méli-mélo de post-it ou de listes mal fermées à un coffre-fort numérique chiffré. Le tout sécurisé par un mot de passe maître que vous seul connaissez, jamais stocké ni récupérable. Si vous le perdez, le coffre reste fermé.

Les principaux navigateurs (Chrome, Firefox, Edge) embarquent désormais leur propre gestionnaire. Et côté solutions spécialisées, KeePass tire son épingle du jeu, grâce à son code source audité et sa validation par des autorités de confiance. D’autres, comme NordPass, renforcent la sécurité à chaque étage en recourant à des fonctions de hashage robustes (bcrypt, scrypt, PBKDF2, Argon2).

Les fonctionnalités de ces outils couvrent généralement les besoins clés suivants :

- Création automatique de mots de passe aléatoires, forts, inédits pour chaque profil.

- Remplissage automatique des formulaires de connexion pour éviter les copier-coller fastidieux.

- Chiffrement et synchronisation entre vos différents appareils, sans exposition inutile.

- Accès partagé à certains identifiants, avec contrôle précis, utile pour une équipe ou une famille.

Le mot de passe maître reste la pierre angulaire. Il n’est jamais divulgué ni stocké ailleurs : il faut le choisir long, unique, et le changer périodiquement. Oui, c’est contraignant, mais c’est la condition pour garantir la discrétion de tout votre trousseau numérique.

L’ANSSI recommande une vigilance toute particulière lors du choix du gestionnaire, en privilégiant des solutions auditées, reconnues, et l’activation systématique d’une vérification en deux étapes pour ajouter un rempart supplémentaire à chaque tentative de connexion.

Adopter de bonnes pratiques pour protéger ses comptes au quotidien

La force d’un mot de passe ne tient pas au hasard. Les combinaisons faciles à deviner, les noms ou anniversaires sont les premiers cibles. Optez toujours pour une séquence d’au minimum 12 caractères, mélangeant chiffres, majuscules, minuscules et symboles. Et bannissez l’habitude de réutiliser un même mot de passe sur plusieurs services, une seule faille suffit à tout faire tomber.

S’y ajoute la double authentification, devenue la protection réflexe. Recevoir un code temporaire ou s’identifier via une application dédiée devient la nouvelle norme, même si un mot de passe est dérobé. L’arrivée des clés d’accès (passkeys) confirme cette évolution : l’identification biométrique ou un code PIN remplace petit à petit la saisie traditionnelle.

N’oubliez jamais : il vaut mieux éviter d’enregistrer vos mots de passe sur un appareil partagé ou vulnérable. En cas de doute sur la sûreté d’un compte, modifiez l’accès en urgence. Accordez une vigilance particulière à votre boîte de messagerie qui, bien souvent, sert de sésame pour tout réinitialiser.

Côté stockage technique, la CNIL recommande le recours à des algorithmes de hashage difficiles à inverser (bcrypt, scrypt, PBKDF2, Argon2). Ces procédés freinent considérablement toute tentative de récupération illicite du contenu chiffré. Les gestionnaires sérieux les ont déjà intégrés, mais rien n’empêche de vérifier dans les spécifications techniques avant de leur confier vos identifiants.

Remettre de l’ordre dans ses mots de passe, c’est s’offrir une armure contre les imprévus numériques. Sécuriser ses accès, c’est refuser qu’une négligence vienne bousculer la trajectoire de sa vie connectée. On ne choisit pas le moment où la menace surgit ; autant être prêt, chaque jour un peu plus.